Informacje o strumieniach danych przepływających przez urządzenia sieciowe określane są jako NetFlow. Przełączniki, routery, a także inne komponenty gromadzą i zachowują informacje na temat danych przekazywanych wewnątrz sieci. Informacje te dotyczą zarówno logicznych, kompleksowych przepływów między źródłem a serwerami docelowymi, jak i fizycznych przepływów punkt-punkt między kluczowymi elementami sieci.

NetFlow to protokół opracowany przez firmę Cisco Systems, znany obecnie także jako standard IPFIX, który stanowi element systemu Cisco IOS. NetFlow działa na urządzeniach IP (routery, przełączniki warstwy 3) i dostarcza statystyk o ruchu IP. Standard ten został przyjęty przez wielu producentów, np. firma Juniper udostępnia podobne rozwiązanie pod nazwą jFlow. Inne firmy, jak HP, Foundry oraz Extreme, stosują technologie przepływu danych pod nazwą sFlow.

| Producent | Netflow v5 |

Netflow v9 |

ipfix | jFlow | cFlowd | sFlow | Net Stream |

| 3Com | x | ||||||

| Alcatel | x | ||||||

| Cisco | x | x | |||||

| Enterasys | x | ||||||

| Extreme | x | ||||||

| Force10 | x | ||||||

| Foundry | x | ||||||

| HP | x | ||||||

| Huawei | x | ||||||

| Juniper | x | x | x | ||||

| Nortel | x | ||||||

| Packeteer | x | ||||||

| Riverbed | x |

Protokół NetFlow i jego pochodne

Niezależnie od nazwy, zakres danych NetFlow jest znaczący i stanowi bogate źródło informacji aktualizowanych w czasie rzeczywistym, które są zawsze dostępne i dostarczają szerokiej wiedzy na temat ruchu danych w sieci. System ten nie tylko wizualizuje parametry TCP/IP w warstwach 3 i 4 (adres IP źródłowy, docelowy, protokół, port), ale również dodatkowe atrybuty ruchu, jak Type of Service, DSCP, identyfikator źródłowy i docelowe obszary AS w protokole BGP, dodatkowe informacje o routingu i ruchu – następne urządzenie (next hop), interfejsy wejściowe i wyjściowe, adres źródłowy i docelowy sieci.

Pakiet UDP NetFlow v5 zawiera do 30 rekordów

Zalety i wady

Dzięki technologii NetFlow możemy identyfikować problemy, wąskie gardła w sieci, sprawdzać ustawienia klas ruchu (CoS/ToS), identyfikować przesyłany ruch oraz aplikacje z możliwością powiązania ich z konkretnym użytkownikiem w zadanym czasie. Co ważne, NetFlow jako zintegrowana w Cisco IOS technologia, nie wymaga dodatkowych urządzeń oraz licencji. NetFlow dostępny jest na większości platform Cisco, począwszy od routerów Cisco ISR.

Jednak NetFlow nie zaoferuje zbyt wiele bez odpowiednich narzędzi, które przetworzą dostarczone dane. To właśnie sposób, w jaki personel IT uzyskuje dane, decyduje o ich użyteczności i wpływie na zarządzanie wydajnością sieci. Jeśli wziąć pod uwagę objętość dostępnych informacji, nie ma sensu analizować danych na temat przepływu z każdego elementu sieci z osobna. Aby w pełni wykorzystać protokół NetFlow, należy zgromadzić dane w zewnętrznej bazie oraz udostępnić intuicyjny interfejs, który pozwoli odszukać interesujące informacje, anomalie w sieci, czy też pomóc w planowaniu rozbudowy infrastruktury sieciowej.

System obróbki informacji zebranych przez NetFlow składa się z:

- Agenta NetFlow, który zbiera dane o ruchu przechodzącym przez urządzenie sieciowe i przesyła je do centralnego repozytorium, tzw. kolektora. W roli agenta może występować niemal dowolny router Cisco, który jest wyposażony w oprogramowanie IOS (od 12.3T funkcja NetFlow jest dostępna w „feature set” SP Services lub wyższych). Obsługa NetFlow jest zaimplementowana również w przełącznikach Catalyst 6500 oraz występuje jako opcja w przełączniku Catalyst 4500.

- Kolektora NetFlow, który gromadzi informacje z agentów. Ponieważ tych danych jest dużo, zazwyczaj kolektor ma możliwość filtrowania, agregacji i kasowania danych przed umieszczeniem ich w bazie.

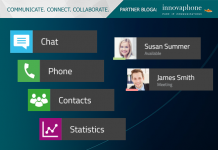

- Modułu wizualizacji, który umożliwia prezentację danych zgromadzonych w kolektorze NetFlow. Dostępne są różne aplikacje, np. ułatwiające planowanie sieci, realizujące rozliczenia, czy monitorowanie ruchu.

Z chwilą zakończenia przepływu (inactivity timeout / length timeout / FIN/RST) statystyki w postaci rekordów przesyłane są do centralnego serwera (kolektora)

Moduł do wizualizacji może dostarczyć odpowiedzi na szereg pytań:

- Jakie aplikacje są używane? Czy wszystkie są dozwolone?

- Kto korzysta z aplikacji?

- Jakie serwery są źródłami ruchu? Czy to są faktycznie serwery?

- Do których serwerów dociera ruch? Czy powinien do nich docierać?

- Jakie aplikacje generują największy ruch?

- Kto zajmuje całe dostępne pasmo?

- Czy ruch do operatora jest właściwie znakowany?

- Które interfejsy są najbardziej obciążone?

- Które routery są najbardziej obciążone?

- Czy ruch własny i tranzytowy jest właściwie routowany?

- Czy łącza mają wystarczającą przepływność?

- Czy ruch jest kierowany właściwą drogą?

- Jakie aplikacje działają na serwerach?

- Jakie porty wykorzystują serwery?

- Skąd i dokąd płynie ruch?

- Jakie serwery generują ruch? Czy jest on legalny?

Architektura jednego z systemów umożliwiających przetwarzanie i wizualizację danych gromadzonych przez protokół NetFlow

Korzyści

Pierwszą i główną zaletą NetFlow jest fakt, że jego umiejętne wykorzystanie pozwala na stworzenie stosunkowo taniego i łatwego w obsłudze systemu monitorowania ruchu sieciowego – jedyny koszt wiąże się z koniecznością zakupu aplikacji, która umożliwi wizualizację danych.

Po drugie, daje on także możliwość monitorowania dowolnego łącza w sieci. Ponieważ konfiguracja NetFlow na routerze odbywa się programowo, możemy selektywnie włączyć monitorowanie go na newralgicznych urządzeniach, np. w węźle centralnym, na routerze obsługującym łącze do Internetu lub w miejscach, w których występują problemy z siecią.

Po trzecie, NetFlow jest protokołem otwartym – dostępne są liczne aplikacje firm trzecich, które umożliwiają monitorowanie sieci w czasie rzeczywistym, tworzenie raportów, rozliczanie użytkowników w sieci. Często są to aplikacje pisane na zamówienie klienta, dostosowane do specyficznych wymagań.

Wykorzystanie systemu opartego na protokole NetFlow daje następujące korzyści:

- Wzrost bezpieczeństwa sieci – monitorowanie aktywności sieciowej jest jednym z kluczowych elementów zapewnienia bezpieczeństwa. Systemy wizualizacji powalają na identyfikację skanowania portów, ataków DoS, rozpoznawanie podmienionych adresów IP na interfejsie.

- Pełna widoczność ruchu sieciowego i jego źródła pomaga w identyfikacji nielegalnych działań i uniknięciu kosztownych kar, np. za używanie nielicencjonowanych programów.

- Planowanie rozwoju sieci – rozpoznanie trendów w ruchu i dopasowanie rozmiarów łączy zanim sieć osiągnie maksimum swoich możliwości (np. wychwytywanie źle umiejscowionych serwerów i przeniesienie ich w inne miejsce w celu uniknięcia dużego obciążenia sieci WAN).

- Szybsze rozwiązywanie problemów – np. poprzez możliwość optymalizacji ustawień QoS w celu nadania prawidłowych priorytetów ważnym aplikacjom, co ma wyraźny wpływ na szybsze czasy odpowiedzi.

Systemy wizualizacji, dzięki danym przechowywanym w relacyjnej bazie, pozwalają na przeglądanie ich w dogodnej dla użytkownika formie.

Sebastian Nowicki, Senior Support Engineer w firmie Passus